Tips dan Cara Cegah SQL Injection PHP Website

SQL Injection merupakan salah satu jenis serangan paling berbahaya dan paling sering terjadi pada aplikasi web berbasis PHP. Serangan ini memungkinkan penyerang menyisipkan perintah SQL berbahaya melalui input pengguna untuk mengakses, memodifikasi, atau bahkan menghapus data pada database.

Tanpa perlindungan yang tepat, SQL Injection dapat menyebabkan kebocoran data sensitif, kerusakan sistem, dan kerugian besar bagi pemilik aplikasi. Oleh karena itu, memahami cara mencegah SQL Injection pada PHP merupakan kewajiban bagi setiap pengembang web.

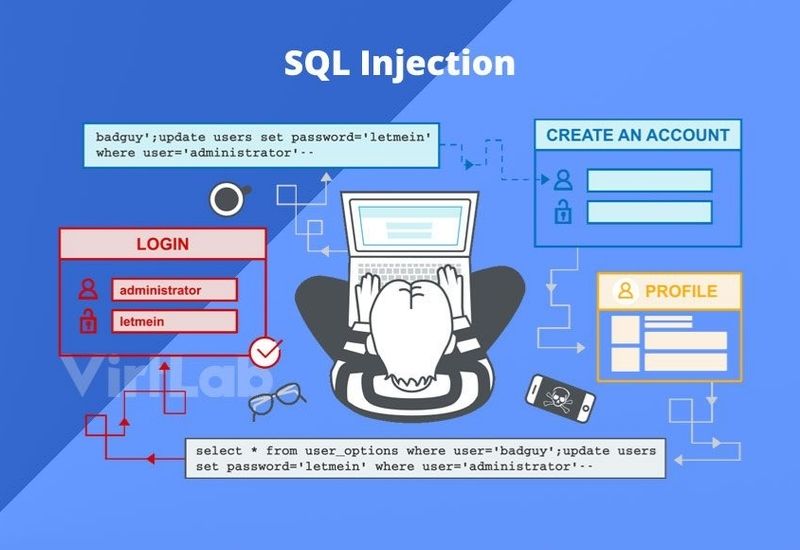

Apa Itu SQL Injection?

SQL Injection adalah teknik serangan di mana input pengguna dimanipulasi untuk menyisipkan perintah SQL yang tidak diinginkan ke dalam query database. Serangan ini biasanya terjadi akibat penggunaan query SQL yang dibangun secara langsung dari input pengguna tanpa validasi yang memadai.

Contoh input berbahaya:

' OR 1=1 --

Jika tidak ditangani dengan benar, input tersebut dapat mengubah logika query secara keseluruhan.

Dampak SQL Injection pada Aplikasi PHP

Serangan SQL Injection dapat menimbulkan berbagai dampak serius, antara lain:

- Kebocoran data pengguna

- Pengambilalihan akun administrator

- Penghapusan atau manipulasi data

- Akses tidak sah ke sistem backend

- Kerusakan reputasi aplikasi

Karena dampaknya yang kritis, pencegahan SQL Injection harus menjadi prioritas utama dalam pengembangan aplikasi PHP.

Penyebab Umum SQL Injection

Beberapa penyebab utama SQL Injection pada aplikasi PHP meliputi:

- Penggunaan query SQL tanpa parameter

- Menggabungkan input pengguna langsung ke query

- Tidak melakukan validasi dan sanitasi input

- Menggunakan fungsi database lama yang tidak aman

- Kurangnya pemahaman keamanan database

Menghindari penyebab ini merupakan langkah awal pencegahan yang efektif.

Gunakan Prepared Statement

Prepared statement merupakan metode paling aman dan direkomendasikan untuk mencegah SQL Injection pada PHP. Dengan prepared statement, query SQL dan data dipisahkan sehingga input pengguna tidak akan dieksekusi sebagai perintah SQL.

Contoh Query Tidak Aman

$sql = "SELECT * FROM users WHERE email = '$email'"; $result = mysqli_query($conn, $sql);

Query di atas sangat rentan terhadap SQL Injection.

Contoh Prepared Statement (MySQLi)

$stmt = $conn->prepare("SELECT * FROM users WHERE email = ?");

$stmt->bind_param("s", $email);

$stmt->execute();

$result = $stmt->get_result();

Dengan cara ini, input pengguna diperlakukan sebagai data, bukan perintah SQL.

Contoh Prepared Statement (PDO)

$stmt = $pdo->prepare("SELECT * FROM users WHERE email = :email");

$stmt->execute(['email' => $email]);

$data = $stmt->fetch();

PDO memberikan pendekatan yang lebih fleksibel dan aman.

Validasi dan Sanitasi Input

Meskipun prepared statement sudah aman, validasi input tetap penting untuk menjaga kualitas data.

Contoh validasi sederhana:

$email = filter_input(INPUT_POST, 'email', FILTER_VALIDATE_EMAIL);

Validasi membantu memastikan data yang masuk sesuai dengan format yang diharapkan.

Batasi Hak Akses Database

Gunakan akun database dengan hak akses minimal sesuai kebutuhan aplikasi. Hindari penggunaan akun dengan hak penuh (root) untuk koneksi aplikasi.

Prinsip ini membantu membatasi dampak apabila serangan berhasil dilakukan.

Hindari Menampilkan Error Database ke Publik

Pesan error database yang ditampilkan secara langsung dapat memberikan informasi sensitif kepada penyerang.

Gunakan logging internal dan tampilkan pesan error yang bersifat umum kepada pengguna.

Gunakan Library dan Framework yang Aman

Framework modern umumnya telah menerapkan mekanisme keamanan terhadap SQL Injection secara default. Namun, pengembang tetap harus memahami konsep dasar keamanan agar tidak salah dalam implementasi.

Menggunakan library resmi dan selalu memperbarui dependency juga sangat disarankan.

Kesalahan Umum dalam Pencegahan SQL Injection

Beberapa kesalahan yang sering terjadi antara lain:

- Mengandalkan escaping string saja

- Menganggap validasi frontend sudah cukup

- Menggunakan query manual tanpa parameter

- Mengabaikan prinsip least privilege pada database

Kesalahan ini dapat membuka kembali celah SQL Injection meskipun sudah menggunakan PHP versi terbaru.

Best Practice Mencegah SQL Injection PHP

Berikut praktik terbaik yang direkomendasikan:

- Selalu gunakan prepared statement

- Validasi dan sanitasi input pengguna

- Batasi hak akses database

- Jangan tampilkan error SQL ke pengguna

- Gunakan library dan framework terpercaya

- Lakukan audit keamanan secara berkala

Dengan menerapkan praktik ini, risiko SQL Injection dapat ditekan secara signifikan.

Kesimpulan

SQL Injection merupakan ancaman serius bagi aplikasi PHP yang tidak menerapkan pengamanan dengan benar. Namun, dengan penggunaan prepared statement, validasi input, serta pengelolaan akses database yang tepat, serangan ini dapat dicegah secara efektif.

Keamanan aplikasi bukanlah fitur tambahan, melainkan fondasi utama dalam pengembangan sistem web yang profesional dan berkelanjutan.